Em outubro de 2020, foi revelado que o serviço popular Gravatar havia sido hackeado, e os nomes de usuário e endereços de e-mail hashed vazaram. Em maio de 2014, a Bitly sofreu uma violação de dados que fez com que os endereços de e-mail e senhas hashed de quase 10 milhões de usuários fossem vazados. Estes são apenas alguns exemplos de violações de dados. O que você pode fazer se seu endereço de e-mail, suas senhas e suas senhas hashed foram parte de tais violações?

Um método muito popular para descobrir se seu nome de usuário, endereço de e-mail ou senha fez parte de uma violação de dados é fazer uma pesquisa no https://haveibeenpwned.com/. Lá você pode encontrar imediatamente informações sobre se seu número de telefone ou seu endereço de e-mail foram parte de tais violações. Também pode ser interessante fazer uma pesquisa por sua senha em https://haveibeenpwned.com/Passwords.

Também uso um serviço chamado Surfshark Alert, uma parte da minha assinatura do Surfshark. Registrei alguns dos meus endereços IP lá e se algum deles estiver incluído em uma violação de dados recém-relatada, receberei imediatamente uma notificação. Você também pode encontrar uma função semelhante no gerenciador de senhas do NordVPN chamado NordPass.

Seu endereço de e-mail e senha vazaram? O que é que eu faço?

Você checou o status do seu endereço de e-mail? O endereço fez parte de alguma violação de dados? O fato de seu endereço de e-mail ter vazado pode não ser muito perigoso em si mesmo. Mas, o endereço de e-mail foi combinado com mais informações? O endereço de e-mail vazou junto com uma senha 100% legível? Se assim for, altere sua senha o mais rápido possível. Você já usou o mesmo endereço de e-mail e senha em várias plataformas? Você deve alterar a senha em cada senha e se livrar das senhas vazadas o mais rápido possível.

Você está registrado em muitos sites? Como você pode se lembrar de cada senha se você usa senhas diferentes em todos os lugares?

Não é coincidência que os gerenciadores de senhas sejam muito populares (e necessários). Isso ajudará você a gerar senhas seguras e armazená-las em um lugar seguro. Como resultado, a única senha que você precisará lembrar é sua senha mestra muito segura combinada com seu endereço de e-mail. O resto é trabalho do gerenciador de senhas. Há muitos ótimos gerenciadores de senhas por aí. Pessoalmente, posso recomendar calorosamente o NordPass e o LastPass.

Esses gerenciadores de senhas vêm com extensões de navegador e aplicativos móveis. Como resultado, você terá todas as suas senhas facilmente acessíveis sempre que precisar delas.

Mas, e se você recebeu um aviso de que sua senha hash foi vazada? Isso é perigoso? O que significa que seu hash de senha foi vazado?

Meu hash de senha vazou. É perigoso? O que isso significa?

Talvez sua senha não tenha vazado, mas seu hash de senha foi vazado. O que isso significa? Você deveria se preocupar?

O que é um hash de senha?

Muitos provedores de serviços adicionam uma camada extra de segurança à medida que armazenam seus dados de usuário. Em vez de armazenar sua senha em palavras e letras normais, eles a codificam usando diferentes tecnologias de hashing. Digamos que você registre um novo usuário em mynewwebsite.com com os seguintes dados.

- E-mail: [email protected].

- Senha: 12345678

À medida que o provedor hashes essas informações serão armazenadas em seu banco de dados como este.

- E-mail: [email protected] (se eles o hash com MD5, seria: 4dec7aa05010e30721aa8714e939a9e)

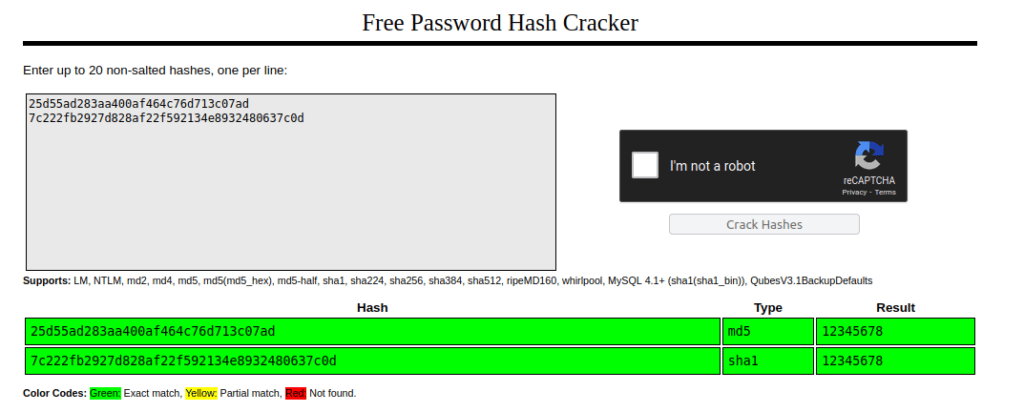

- Senha: 25d555ad283aa400af464c76d713c07ad (MD5), 7c222fb2927d828af22f592134e8932480637c0d (SHA1)

Acima você pode ver minha senha 12345678 codificada com o MD5 e o algoritmo de hashing SHA1.

Se alguém visse esses dados e tentasse fazer login com sua conta em mynewwebsite.com usando o endereço de e-mail e o hash, não funcionaria. Eles não poderiam fazer login na sua conta. Isso significa que você não precisa se preocupar?

Você tem que se preocupar se sua senha hash foi vazada?

Há problemas aqui que você deve estar ciente. Se você usar o mesmo algoritmo de hashing e codificar a mesma senha, o hash de resultado será sempre o mesmo. O que isso significa? Se você usar a mesma senha que eu faço (12345678) e usar o mesmo algoritmo de hash, você terá o mesmo resultado (hash). Por causa disso, você encontrará bancos de dados conectando hashes com senhas usadas com frequência.

Se você for para https://crackstation.net/ e digite os dois hashes acima, você verá os seguintes resultados.

Você vê o que eu vejo? Eu simplesmente adicionei os hashes no site acima e ele imediatamente me mostrou que tipo de algoritmo foi usado e qual era a senha original. No início, o haxixe pode parecer muito seguro, mas na realidade, não precisa ser. Sua senha foi parte de uma violação de dados? Recomendo que visite o site acima e verifique se seu hash foi exposto nas chamadas mesas de arco-íris.

Um pouco de sal pode te dar proteção extra!

Como você pode ver acima, um hash de senha pode não protegê-lo muito (se a senha base era uma senha bem conhecida). Os hackers terão muito poder de computação disponível, o que significa que eles podem testar seu hash contra milhões de senhas rapidamente (usando dicionários e letras e números aleatórios), tornando-o ainda mais assustador.

Para nos proteger contra tais ataques de força bruta tornou-se normal adicionar sal ao haxixe. O que isso significa?

Na criptografia, um sal é um dado aleatório que é usado como uma entrada adicional para uma função unidireda que hashes dados, uma senha ou senha.

Wikipédia

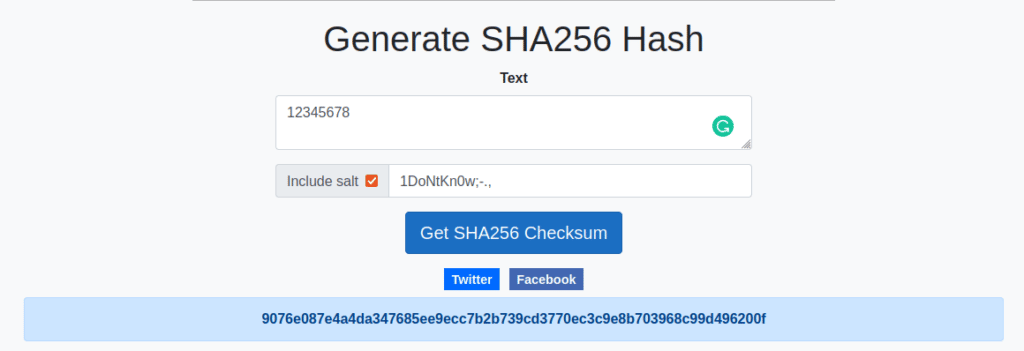

Sal está aqui dados adicionais que são adicionados ao hash. Como resultado, sua senha não será mais dashed como 12345678, mas você terá um monte de outros caracteres adicionados à senha, além disso. Abaixo você pode ver um exemplo de mim codificando minha senha usando o algoritmo SHA256, com e sem sal.

- 12345678 (SHA256, sem sal) = ef797c8118f02dfb649607d5d3f8c7623048c9c063d52cc95c5ed7a88a64f

- 12345678 (SHA256, com sal 1DoNtKn0w;-.,) = 9076e087e4a4da347685ee9ecc7b2b739cd3770ec3c9e8b703968c99d496200f

Como você pode ver, os hashes são completamente diferentes, e será muito mais difícil para qualquer um decodificar o segundo hash devido ao sal que é adicionado ao hash. Está se tornando cada vez mais normal adicionar sal a senhas hashed, mas não em todos os lugares.

Não importa se um serviço adiciona sal ao seu hash de senha ou não, você deve sempre usar senhas seguras combinando letras, números e caracteres especiais, já que essa é a base de tudo isso. Caso uma dessas senhas ainda faça parte de uma violação de dados, altere-a rapidamente. Uma vez que você usa senhas diferentes para todas as suas contas, você ainda estará seguro!

Espero que este artigo tenha conseguido responder às perguntas que você tinha antes de vir ler o artigo. Se sua senha e/ou seu hash de senha tiverem sido parte de violações de dados, tenha cuidado e tome as medidas necessárias para proteger suas contas no futuro.

Se você tiver mais comentários ou perguntas, use o campo de comentários abaixo.